系統漏洞是被發現的,是一直存在的,不是發生,而是發現。不是設計師故意弄的(非惡意的話,最多是不小心),而是攻擊手法的進展,探測的技術進步,使用功能的增加,運算效能的強大,才會發現漏洞的。

其實WAF不是萬靈丹,只是能擋掉低階的機器人爬蟲掃瞄和攻擊,講穿了Web Application Firewall網路應用程式的防火牆,就是針對應用程式,把進出的封包拿出來看,分析行為有攻擊性,就把攻擊擋下來。其實是在OSI中第7層的防護,應用層上的保護,可以擋入侵,但是如果是溢位型漏洞,WAF是擋不到的。我覺得,WAF的概念(有錯請指正),應該要看成針對應用程式發展出來的IPS(入侵偵測),說成主動防禦,有一點包裝過了頭。

捕夢網,服務差,還跟我收代管費,被入侵,跟我說要買WAF,我自己管為什麼都沒有被入侵,放到你家會,你只有說,你水管大,所以容易被攻擊。

主機也許是你們的沒有錯,你們擁有實體,而不是soft-layer層的主機。虛擬化之後,就是虛擬主機,統過系統整合和包裝之後,你要說雲端我也沒有辦法說不是,就看架構而, 不要騙不懂的人是實體主機。

放在哪都會被入侵的話,那為什麼我要放你捕夢網呢?我放自己家裡就好了,被駭我認了。

重點是,你們是行託管之名,等者被攻擊而以,我連root的權限都沒有。還雲端專屬主機咧,實在太好笑了。

不要把弱點掃瞄講的這麼利厲害,你們弱掃會讓我的網站攤掉,今天來說可以SNAPSHOT一份,再來弱掃,只是要額外收費,你不是搞笑嗎?我可以一年執行一次弱點掃瞄就好,直接把外掃snapshot就好,不就結了。我還要專門去跟你們談這些,那還託你們捕夢網管什麼?

備援沒有起來,說是設備因素,造成線路切換失敗;無法連線異常是因為DOS;你們無法保證不發生,只能保證發生後有人處理,你們要不要去看看,是怎麼處理的?是我先發現,還是你們系統先發信的?

要打臉你們太簡單了,不要以為會議上沒有人懂虛擬化和機房管理好嗎?

我都決定要搬走了,你們才來拜訪,我覺得你們在浪費我的時間,真的!我連業務窗口換人都不知道,我是一年八萬的客戶,不是一年2千的客戶,你拿這樣的服務水準給我,我怎麼接受?

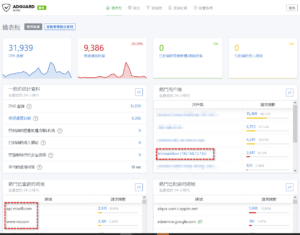

最後,我也找了一套WAF,如果設的起來,自己測試WAF,當然這是一個篇要講的事。

2017-01-13

WAF和IPS在功能上是有重疊的,都可以處理XSS和SQL Injection,所以,只要有snort的免費防火牆就可以直上了。就是你了pfsense(上次測試失敗)。

還好我的觀念沒有錯WAF是在第七層做防護沒有錯。剛爬完這篇,只能說,可以防呆,不能防號呆,正解。

2017-01-14

台灣知名飯店的網站系統,放在捕夢網,整個被攻破的手法被放在左岸的論壇中,飯店無解,購買了捕夢網的WAF服務之後,再修正漏洞。

WAF只是爭取時間,一爭取系統漏洞修復的時間,二爭取的是系統更換的時間(別跟我說飯店不要線上訂房系統)。

WAF不能防止號呆,無法對程式設計師的邏輯錯誤負責。如果設計師預留後門,也不是WAF能防的。

防火牆是防止外面攻進來,而防水牆呢?就是防止資料外流,在BYOD之後,防水牆機乎防不了水,除非公司有錢。

有人留言說,coder懶,用opensource,用opensource就是拿別人造好的輪子回來組車。而不用自己為了要組車,還要去蓋個輪胎廠。

專案中使用opensource,有的時間程考量,有的是功能考量,有的是成本考量,理由不一而同。

以我的經驗,我會拿opensource做二次開發,留下所有開發文件,專案結束,保固期結束,留下來的系統就與我無直接的負任關係。

重點是,接手的人,也無法因為opensource的漏洞被發現,就把系統更新打完收工

有是改版的opensource是連底層都翻掉,如果要維持原功能,等於要重新開發一次

業主考慮的是,在不升級opensource的情況下,怎麼繼續用,還可以用多久,要承擔的風險是什麼,有沒有解套方案

只要能達到目的,解法不限,WAF只是其中之一

又被通知,被殖入木馬了,我如果不講實話,對不起自己良心,捕夢網你或許不是最差的,但你絕對稱不上「好」

隨機文章

- OLPC 改名乎?價格VS.效能 (2007-11-03)

- 修改REDHAT/Fedora/CentOS 主機名稱hostname的方法 (2016-07-04)

- 新測試 開啟PTT 分身帳號 (2016-11-15)

- pfSENSE DDNS 解析 配合 FreeDNS 設定 (2021-06-09)

- 受保護的內容: PTT 養帳號,注意事項 (2017-03-04)

你自己也都說了 “都可以處理XSS和SQL Injection”

那我覺得換pfsense也沒用啦!! 不對~~就算換砸大錢換F5也是浪費錢

你的問題就是code有問題,不然就是coder的sense有問題!!

給你一個建議 換掉coder比較快喔!

防範xss跟sqlinjection已經是coder的common sense啦

別想靠你所說的”萬靈丹”囉

coder的sense有問題的說法

我不同意

因為我自己六年前寫的code,已防護當下已知的sql injection 和 XSS

但是最近卻發出新的攻擊手法

業主說,這是你程式沒有寫好

你接受嗎?

六年前的平台,底層都處理好了

現在要做新的防護,底層要大改寫

你是業主你要花錢嗎?

防護是common sense你確定?

如果你是使用frame work來開發

很多人是連xss和sql injection 都不知道是什麼

反正frame work會搞定

攻防本來就是一場零和遊戲

歡迎跟我討論資安,我的論文就是做這個的

就像你說的科技一直在進步,攻擊手法一直在更新

防護已經是common sense了…..

每天產生的0-day可能都比你我所吞下的飯粒還多

不過都已經知道哪些地方有問題了,先不管業主怎麼說好了

coder就必須去面對,誰叫他是這些code的老爸,

這就是我說的sense,發現問題並想辦法解決問題,本來就是資訊人員的課題…..

framework……. 早期可擋一些攻擊

但現在他只是加速你專案成形的一個工具而已

現在人的做法就是用framework開發完一個網站

然後複製再複製,漏洞也複製再複製………

你說的是現況 然後建議是什麼?

文章一開始就說了,WAF不是萬靈丹

身為一個半調子coder的我來說

從來不覺得防護的是不是我的工作

網站的後台開發用framework

只是皮不同,當然是不斷的複制啊

連洞也過去,合理啊

然後呢?

某一次,修正之後的後台,就不會被攻擊了(os/framework/code)

難不成前面寫的,全都抓來更新一次嗎?

責任無限上綱嗎?

防護是common sense我還是不同意你的說法

洞是在os上,直譯器組譯器,framework,還是語法上

coder可能無法全懂,最多coder能處理的只能在語法上

os上的洞,complier,framework上的洞,coder也不見得懂

最多是有人說,洞是我造成的,請來更新

更新一下,就解了,這時,被攻的早就被攻了

但是coder,每天工作就是coding

以網站來說,實務操作上,

os有os的人負責

kernel(底層)有另人負責

前台搞前台,後台弄後台

轉給業主後,只有後台資料管理員

最多有MIS看一下其他三個部份

最後,我講一下

目前台灣的軟體公司,就算是很專業的軟體公司

也沒有所謂的CODE REVIEW的制度

很難確保 呆和號呆的情況發生

coder 只是廚師,他是要懂原料、廚具、鍋具

但是,他不見得懂廚房的結構和原料生產流程

資安的議題太大

沒有資源(熱情),這些都是白搭

當然~~假設coder懶

裝一些open source來交差了事的話~(目前最常見的)

然後裝完又不修補漏洞,那就更沒sense了

換一個換一個啦~~

這麼說好了

如果公司買了一套系統,這個系統的設計公司不在了

而且系統也老舊了

你覺得公司是要花錢找人修正,調整

還是整套翻掉重寫比較快

我想答案是後者

因為光是要找一個願意接系統維護的人都沒有

就算有,也花時間,而且成本也不見得比新開發便宜

所以,常常公司的決定是,這個系統能撐就撐

不能撐就換新

但是換新要時間不是嗎?

線上的系統,不是說拿下來就好了

所以…怎麼撐又撐的好,就是重點